首先我们要知道什么是密钥管理?

密钥管理是一种涉及生成、存储、使用和更新密钥的过程。

密钥的种类

我们知道,对称密码主要包括分组密码和序列密码。但有时也可以将杂凑函数和消息认证码划分为这一类,将它们的密钥称为对称密钥;公钥密码主要是指公钥加密算法,有时也包括基于公钥密码的数字签名和一些密钥交换算法,将它们的公私钥称为非对称密钥。

按密钥的用途分类

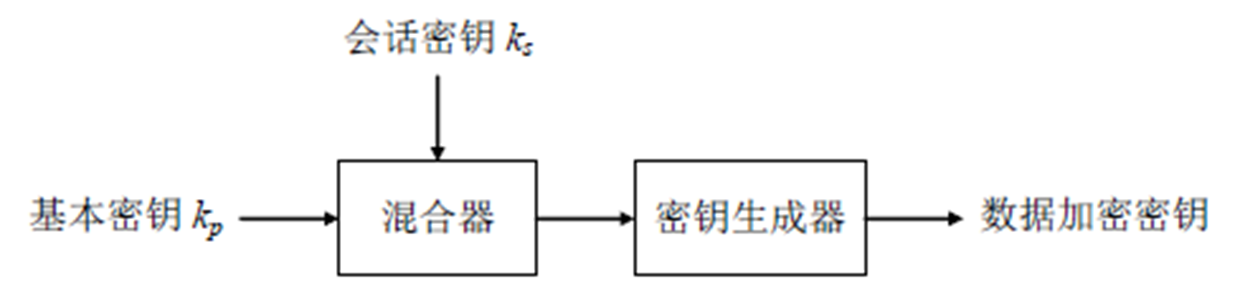

基本密钥

基本密钥(Base Key),也称为初始密钥(Primary Key),用kp表示,是由用户选定或由系统分配给用户的可在较长时间(相对于会话密钥)内由一对用户所专用的秘密密钥,故又称为用户密钥(User Key)。要求它既安全,又便于更换,与会话密钥一起去启动和控制由某种算法构造的密钥生成器,来产生用于加密数据的密钥流。

会话密钥

会话密钥(Session Key),是两个通信终端用户在一次通话或交换数据时所用的密钥,用ks表示。当用它对传输的数据进行保护时称为数据加密密钥(Data Encrypting Key),当用它保护文件时称为文件密钥(File Key)。会话密钥的作用是使用户可以不必太频繁地更换基本密钥,有利于密钥的安全和管理方便。这类密钥可由用户双方预先约定或动态生成,也可由系统动态生成并赋予通信双方,它由通信双方专用,故又称为专用密钥(Private Key)

密钥加密密钥

密钥加密密钥(Key Encrypting Key),是用于对传送的会话密钥进行加密时采用的密钥,也称为次主密钥(Submaster Key)或辅助(二级)密钥(Secondary Key),用ke表示。通信网中每个节点都分配有一个这类密钥。为了安全,各节点的密钥加密密钥应互不相同。在主机和主机之间以及主机和各终端之间传送会话密钥时都需要有相应的密钥加密密钥。每台主机都须存储有关至其他各主机和本主机范围内各终端所用的密钥加密密钥,而各终端只需要一个与其主机交换会话密钥时所需的密钥加密密钥,称之为终端主密钥(Terminal Master Key)。

主机主密钥

主机主密钥(Host Master Key),是对密钥加密密钥进行加密的密钥,存储于主机处理器中,用km表示

如果难以得到安全可靠的环境,可采用密钥分级保护方法

密钥分级保护

- 终端密钥的保护。可用二级通信密钥(终端主密钥)对会话密钥进行加密保护。终端主密钥存储在主密钥寄存器中,并由主机对各终端主密钥进行管理。主机和终端之间就可用共享的终端主密钥保护会话密钥的安全

- 主机主密钥的保护

密钥交换协议

我们为什么要使用密钥分配协议?我们知道相对于对称密码而言,公钥密码的优势在于无需交换密钥就可以建立安全信道。但遗憾的是大多数公钥密码(如RSA)都比对称密码(如AES)速度慢。因此,在实际应用中对称密码通常用于加密“长”消息,这样仍就需要解决密钥建立问题。密钥建立问题可通过密钥交换协议(也称为密钥建立协议)来解决,大致可分为以下两类:

密钥分配协议

密钥分配协议:是指协议的一个参与方可以建立或获得一个秘密值,并将此秘密值安全地分发给协议的其他参与方

密钥协商协议

密钥协商协议:是指协议的两个或多个参与方共同提供信息,推导出一个共享密钥,在多数情况下要求参与协议的任何一方不能预先确定这个共享密钥

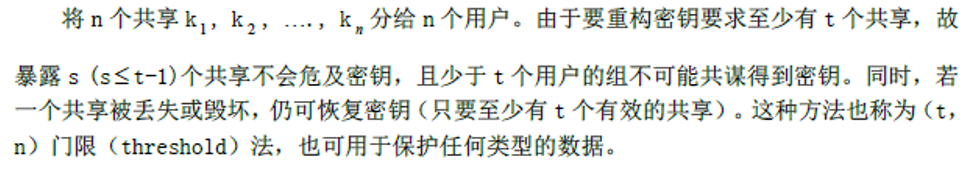

秘密共享方案

存储在系统中的所有密钥的安全性(从而整个系统的安全性)可能最终取决于一个主密钥。这样做有两个缺陷:一是若主密钥偶然地或蓄意地被暴露,整个系统就易受攻击;二是若主密钥丢失或毁坏,系统中的所有信息就用不成了。后一个问题可通过将密钥的副本发给信得过的用户来解决。但这样做时,系统对背叛行为又无法对付。解决这两个问题的一个办法是使用秘密共享方案(Secret Sharing Scheme)

密钥管理基础设施/公钥基础设施

概述

PKI是“Public Key Infrastructure”的缩写,意为“公钥基础设施”,是一个用非对称密码算法原理和技术实现的、具有通用性的安全基础设施。

PKI的目的

PKI是提供公钥加密和数字签名服务的系统,目的是为了自动管理密钥和证书,保证网上数字信息传输的机密性、真实性、完整性和不可否认性。

PKI的作用

- 对身份合法性进行验证

方法:采用数字签名技术,签名作用于相应的数据之上实现对身份合法性的验证

- 实现数据保密性和完整性

保密性:用公钥分发会话密钥,然后用会话密钥对数据加密

完整性:PKI采用了两种技术

① 数字签名:既可以是实体认证,也可以是数据完整性

② MAC(消息认证码)(消息摘要)的方式

- 实现数据传输的安全性

- 实现数字签名和不可抵赖性

PKI基于非对称公钥体制,采用数字证书管理机制,可以为透明地为网上应用提供上述各种安全服务,极大地保证了网上应用的安全性。

PKI的组成

完整的PKI由六大部分组成

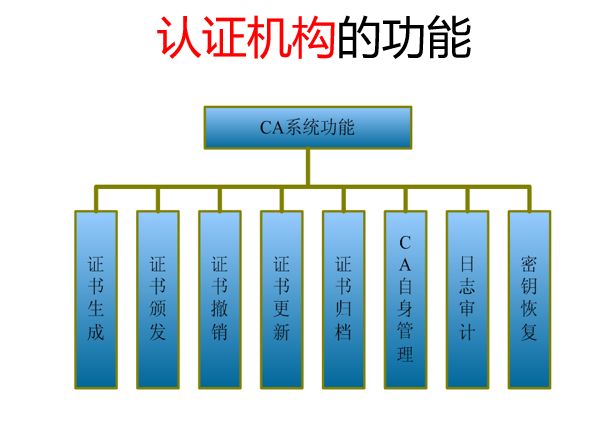

- 认证机构(Certification Authority,CA):证书的签发机构,是PKI的核心。功能包括证书的分发、更新、查询、作废和归档等。

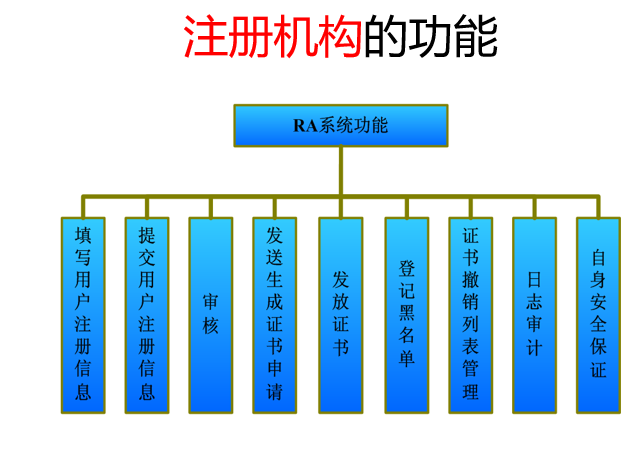

- 注册机构(Registration Authority,RA):RA实现分担CA部分职责的功能,其基本职责是认证和验证服务。

- 证书库:集中存放证书,提供公众查询。

- 密钥备份及恢复系统:用户的解密密钥进行备份,当丢失时进行恢复,而签名密钥不能备份和恢复。

- 证书作废处理系统:证书由于某种原因需要作废,终止使用,这将通过证书废除列表CRL(又称证书黑名单)来完成。

- 应用接口:使各种应用能以安全、一致、可信的方式与PKI交互。

认证机构的功能

注册机构的功能

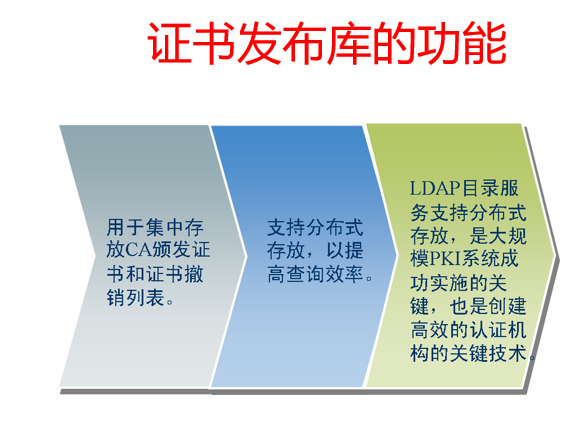

证书发布库的功能

证书撤销的方法

- 利用周期性发布机制

- 在线查询机制